|

Nel panorama dell'informatica e della sicurezza digitale, gli strumenti di protezione come antivirus e anti-malware rivestono un ruolo cruciale. Spesso usati come sinonimi, questi termini indicano in realtà software che svolgono funzioni leggermente diverse, fondamentali per la sicurezza dei dispositivi. Ecco una guida dettagliata per comprendere le differenze e per scegliere il prodotto più adatto alle proprie esigenze.

0 Commenti

La truffa è attiva da giugno 2022 e coinvolge finte offerte di lavoro che nascondono malware in file Word con macro. I server di comando e controllo si appoggiano a installazioni WordPress compromesse.

Facebook ha recentemente scoperto campagne di spionaggio informatico rivolte a migliaia di persone che sembrano provenire dal Pakistan e dall'India. Gli hacker hanno utilizzato malware in grado di accedere ai registri delle chiamate, ai messaggi di testo e alla fotocamera e al microfono dei dispositivi. Secondo un nuovo rapporto di Facebook un gruppo di spionaggio informatico che si ritiene operi fuori dall'India e dal Pakistan ha spiato migliaia di persone usando un malware che si nasconde dietro popolari app di messaggistica. La campagna di spionaggio informatico rivolta agli utenti di detto gigante dei social media vengono alimentati da due paesi asiatici finanziati dallo stato. APT36 è stato trovato mentre hackerava i siti web del governo indiano e sembra essere collegato al Pakistan. Tuttavia, non vi è alcuna conferma ufficiale né da parte del governo indiano né del proprietario di Facebook Meta.

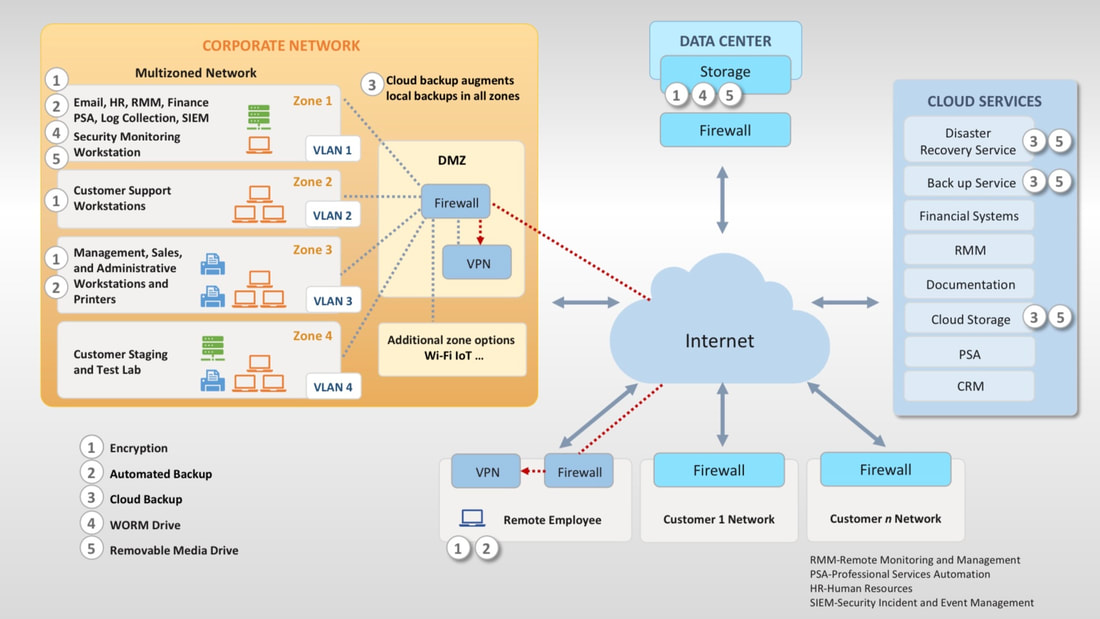

Qualche mese fa, il National Institute of Standards and Technology (NIST) ha pubblicato la bozza di un framework per la gestione dei rischi legati al ransomware. Ma non si tratta dell’unica pubblicazione su questo genere di minacce, di recente il NIST ha condiviso anche una guida (in inglese) su come gli MSP (Managed Service Providers) dovrebbero proteggere i dati dal ransomware e da altri episodi che comportano la perdita di dati NIST ha suddiviso tale guida in diverse sezioni:

Il nostro nuovo rapporto The State of Ransomware in Manufacturing and Production 2021 rivela che le aziende di questi settori (manifatturiero e produttivo) hanno meno probabilità di sottoporsi a una richiesta di ‘riscatto’ e più probabilità di ripristinare i dati crittografati dai backup, rispetto a tutti i settori intervistati nell’inchiesta. Solo il 19% delle organizzazioni i cui dati sono stati crittografati ha pagato gli aggressori per decrittografare i propri file, rispetto a una media globale del 32%. Il rapporto si basa sui risultati di un sondaggio indipendente condotto all'inizio del 2021 su 5.400 responsabili delle decisioni IT, di cui 438 nel settore manifatturiero e produttivo.

Se conosci il nemico e te stesso, la tua vittoria è sicura. Se conosci te stesso ma non il nemico, le tue probabilità di vincere e perdere sono uguali. Se non conosci il nemico e nemmeno te stesso, soccomberai in ogni battaglia. L’attacco informatico che dal primo agosto tiene off-line i siti della Regione Lazio è nato dalla violazione dell’utenza di un dipendente in smart working. La vulnerabilità ha consentito agli hacker di criptare anche il backup dei dati.

Il manuale di Shopos che supporta i responsabili della sicurezza informatica, da non perdere9/7/2021 La nuova ricerca Sophos resa disponibile nell’ “Adversary Playbook 2021” svela che il 69% degli attacchi a cui Sophos ha dovuto rispondere nel 2020 sfruttavano il Remote Desktop Protocol (RDP) per muoversi lateralmente all’interno delle reti colpite. Sophos, nostro partner tecnologico e leader globale nella sicurezza informatica di ultima generazione, presenta “Active Adversary Playbook 2021”, il manuale che riassume quanto rilevato dalla nuova ricerca che analizza in dettaglio i comportamenti dei cybercriminali e le tecniche, gli strumenti e le procedure che gli esperti di Sophos, impegnati in prima linea nella caccia alle minacce, hanno dovuto affrontare nel 2020 e nei primi mesi del 2021.

|

|

SOFTCOMET S.R.L.

Via S.Bona Nuova, 7 • 31100 Treviso • telefono: +39 0422 431640 • info(at)softcomet.com • P. IVA 03741310266 • Softcomet 2021 © tutti i diritti riservati

Via S.Bona Nuova, 7 • 31100 Treviso • telefono: +39 0422 431640 • info(at)softcomet.com • P. IVA 03741310266 • Softcomet 2021 © tutti i diritti riservati

|

PARTNER TECNOLOGICI

|

SOFTCOMET sostiene TAPU

|

|

TERMINI e CONDIZIONI

I termini e le condizioni di utilizzo del sito web si applicano nel momento di accesso e/o utilizzo di questo sito web. Per saperne di più leggi la pagina termini e condizioni di utilizzo del sito. |

PRIVACY e RETARGETING

Questo sito web usa Google Analytics per l'analisi delle visite e del traffico, inoltre utilizza il pixel di tracciamento di Facebook per fare retargeting. Per saperne di più leggi la PRIVACY POLICY. |